Blog > Twierdza w Twoim domu: Jak zabezpieczyć laptopa i dane firmowe podczas pracy zdalnej?

Twierdza w Twoim domu: Jak zabezpieczyć laptopa i dane firmowe podczas pracy zdalnej?

Data: 2025.11.20 | Kategoria: Blog | Tagi: praca zdalna , vpn , 2fa

Praca zdalna przestała być benefitem, a stała się standardem. O ile w biurze nad bezpieczeństwem Twoich danych czuwa sztab specjalistów IT i fizyczne zapory sieciowe, o tyle w domu (lub kawiarni) to Ty stajesz się pierwszą linią obrony.

W poprzednim artykule omówiliśmy ogólne zasady cyberbezpieczeństwa. Dziś wchodzimy poziom głębiej – oto konkretny przewodnik konfiguracji Twojego domowego biura, aby praca na "Home Office" nie stała się bramą dla cyberprzestępców.

1. Uwierzytelnianie to podstawa: Hasła i 2FA

Większość ataków na firmy nie polega na skomplikowanym łamaniu szyfrów, ale na przejęciu danych logowania pracownika.

Hasła: Długość ma znaczenie

Zamiast skomplikowanego hasła typu P4$$w0rd!, które trudno zapamiętać, a łatwo złamać metodą słownikową, stosuj passphrases (zdania-hasła).

-

Złe hasło:

Kwiatek1 -

Dobre hasło:

ZielonyKwiatekStoiNaMoimBiurku2024!

2FA: Twoja cyfrowa tarcza

Uwierzytelnianie dwuskładnikowe (2FA/MFA) to absolutna konieczność w pracy zdalnej. Nawet jeśli haker pozna Twoje hasło, nie zaloguje się bez drugiego składnika.

Wskazówka: Jeśli masz wybór, korzystaj z aplikacji generujących kody (np. Microsoft Authenticator, Google Authenticator) lub kluczy sprzętowych (np. YubiKey). Są one bezpieczniejsze niż kody przesyłane SMS-em, które można przechwycić (tzw. SIM swapping).

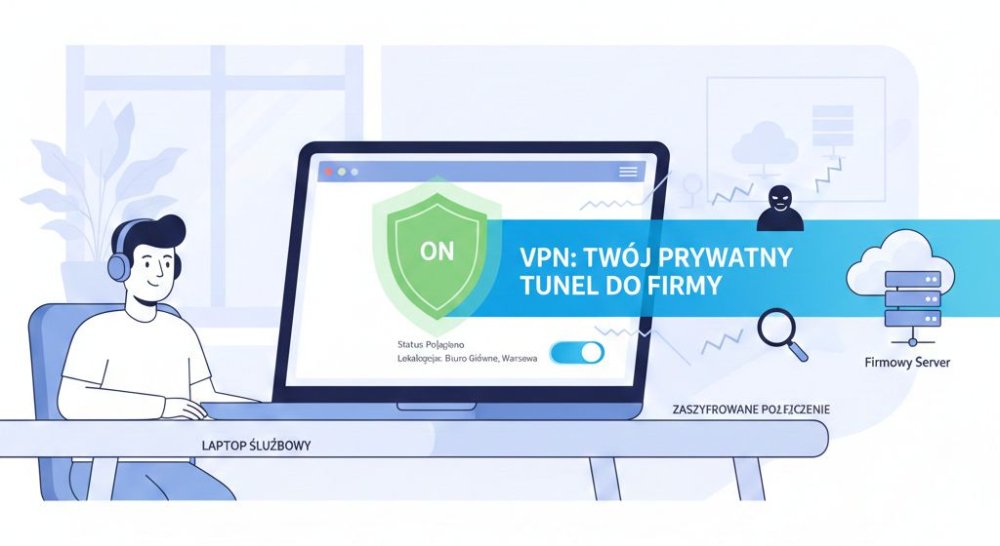

2. VPN: Twój prywatny tunel do firmy

Wirtualna Sieć Prywatna (VPN) to nie tylko narzędzie do zmiany lokalizacji w Netflixie. W kontekście firmowym to zaszyfrowany tunel, który łączy Twój domowy laptop bezpośrednio z serwerem w firmie.

Dlaczego musisz go używać?

Bez VPN, dane przesyłane między Twoim komputerem a serwerami firmowymi mogą być widoczne dla dostawcy internetu lub osób trzecich (szczególnie w tanich sieciach osiedlowych). VPN szyfruje ten ruch – dla obserwatora z zewnątrz przesyłane dane wyglądają jak cyfrowy szum.

Złota zasada: Zanim otworzysz pocztę firmową, CRM lub dysk sieciowy – włącz VPN.

3. Domowy router – najsłabsze ogniwo

Często zapominamy, że firmowy laptop jest podłączony do tego samego routera, co inteligentna lodówka, konsola dzieci i telefon gościa. Jeśli router jest słabo zabezpieczony, haker może dostać się do Twojej sieci domowej, a stamtąd – do laptopa służbowego.

Lista kontrolna bezpieczeństwa routera:

-

Zmień hasło administratora: Fabryczne hasła (często

admin/admin) są powszechnie znane. Zmień je natychmiast po zalogowaniu do panelu. -

Aktualizuj Firmware: Sprawdź w ustawieniach routera, czy oprogramowanie jest aktualne. Luki w starym sofcie to autostrada dla wirusów.

-

Włącz szyfrowanie WPA3 (lub WPA2): Nigdy nie używaj standardu WEP – jest przestarzały i łatwy do złamania.

-

Sieć dla gości (Guest Network): To kluczowa funkcja dla pracy zdalnej. Utwórz oddzielną sieć Wi-Fi dla domowników i gości. Laptopa służbowego podłącz do głównej sieci, a wszystkie inne urządzenia (smart home, prywatne telefony) do sieci "Gość". Dzięki temu zainfekowany tablet dziecka nie zagrozi Twojemu laptopowi firmowemu.

4. Praca z kawiarni? Publiczne Wi-Fi i Hotspoty

Praca zdalna często oznacza pracę z dowolnego miejsca ("workation", kawiarnie, lotniska). Publiczne hotspoty są jednak niezwykle niebezpieczne. Ataki typu Man-in-the-Middle pozwalają hakerom podszyć się pod punkt dostępowy i przechwycić Twój ruch.

Jak bezpiecznie pracować poza domem?

-

Unikaj otwartych sieci: Jeśli sieć Wi-Fi nie wymaga hasła, nie łącz się z nią urządzeniem służbowym.

-

Własny Hotspot: Najbezpieczniejszym rozwiązaniem jest użycie własnego telefonu jako routera (tethering). Masz wtedy pełną kontrolę nad połączeniem.

-

Jeśli musisz użyć Wi-Fi:

-

Upewnij się, że to oficjalna sieć lokalu (zapytaj obsługę o dokładną nazwę).

-

Natychmiast włącz VPN. W publicznej sieci VPN jest Twoim jedynym ratunkiem przed podsłuchem.

-

-

Filtr prywatyzujący: W miejscach publicznych zagrożeniem jest nie tylko sieć, ale i wzrok osób postronnych (tzw. shoulder surfing). Naklejka na ekran ograniczająca kąty widzenia to tania i skuteczna ochrona.

Podsumowanie

Ochrona danych w pracy zdalnej opiera się na trzech filarach:

-

Ty: Silne hasła i czujność (2FA).

-

Połączenie: Zawsze używaj VPN, zwłaszcza poza domem.

-

Otoczenie: Zabezpieczony router domowy i izolacja urządzeń firmowych od domowych gadżetów.

Pamiętaj, że w przypadku zgubienia laptopa lub podejrzenia ataku, najważniejszy jest czas. Nie bój się zgłosić incydentu do działu IT – szybka reakcja może uratować firmę przed wyciekiem danych.

Kontakt

Zapraszamy do współpracy

- Email: info@klinika-laptopa.pl

- Tel.: +48 506 185 879

- Adres: Al. Mickiewicza 15A 90-443 Łódź